Engenharia Social

"Engenharia social não ataca máquinas, ataca decisões"

Introdução à Segurança e Engenharia Social

Objetivo: Tirar a falsa sensação de "isso nunca vai acontecer comigo"

Parte 1 — Conceito e Mentalidade

O que é Segurança da Informação?

Proteger dados e sistemas contra acessos não autorizados, garantindo confidencialidade, integridade e disponibilidade das informações.

O que é Engenharia Social?

Técnicas de manipulação psicológica usadas para enganar pessoas e obter informações confidenciais ou acesso a sistemas.

Mensagem Chave

O elo mais fraco não é o sistema, é o humano. Não existe usuário burro. Existe usuário pressionado.

Parte 2 — Tipos de Ataques

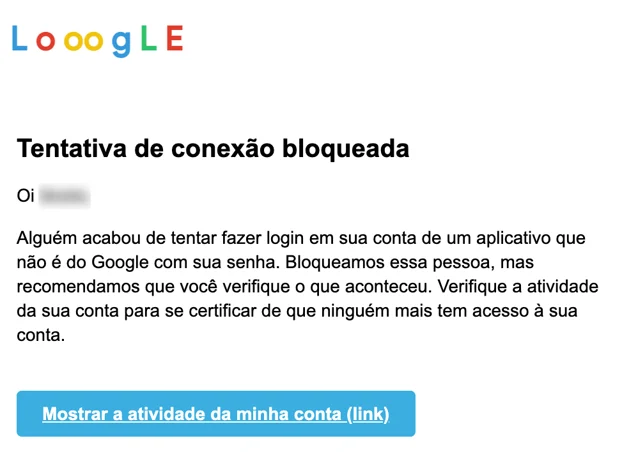

E-mails fraudulentos que imitam empresas legítimas para roubar credenciais e dados sensíveis.

Exemplo: E-mail do 'banco' pedindo atualização urgente de dados

Ataques via SMS com links maliciosos ou pedidos de informações pessoais.

Exemplo: SMS: 'Seu pacote foi retido. Clique aqui para liberar'

Ligações telefônicas fraudulentas se passando por instituições confiáveis.

Exemplo: Ligação do 'suporte técnico' pedindo acesso remoto

Parte 3 — Como o Atacante Manipula a Mente

O atacante não cria nada novo — ele só explora emoções humanas normais.

Urgência

Cria pressão para decisões rápidas sem pensar

Autoridade

Usa figuras de poder para legitimar pedidos

Recompensa

Promete benefícios em troca de informações

Medo

Ameaça consequências negativas

Confiança

Explora relacionamentos existentes

Escassez

Cria senso de oportunidade limitada

Parte 4 — Conceitos Técnicos Leves

Spam vs Phishing

Spam

Mensagens em massa, geralmente publicidade indesejada

Phishing

Tentativa de roubar dados sensíveis fingindo ser fonte confiável

Mail Spoofing

Técnica que falsifica o remetente do e-mail, fazendo parecer que veio de uma fonte legítima.

Por que funciona? O protocolo de e-mail (SMTP) não verifica automaticamente a autenticidade do remetente.

🔬 Demonstração em Laboratório

Será realizada demonstração prática dos conceitos apresentados

Ataques Direcionados e Impacto Corporativo

Objetivo: Mostrar que o prejuízo real começa aqui

Parte 1 — Tipos de Phishing Avançado

| Tipo | Alvo | Taxa de Sucesso |

|---|---|---|

| Phishing Genérico | Massa | 1–3% |

| Spear Phishing | Personalizado | 30–50% |

| Whaling | Alta Gestão | 70–90% |

Por que as taxas aumentam?

Parte 2 — Ataques Internos e Físicos

Não precisa invadir servidor se alguém abre a porta.

Criação de cenário falso para ganhar confiança e extrair informações. O atacante assume uma identidade fictícia.

Exemplo: Ligar fingindo ser do RH pedindo dados de funcionários

Acesso físico não autorizado seguindo um funcionário por portas de segurança.

Exemplo: Entrar no prédio 'segurando a porta' para alguém com as mãos ocupadas

Manipulação do sistema DNS para redirecionar usuários a sites falsos.

Exemplo: Digitar 'banco.com' e ser redirecionado para um site clone

Parte 3 — O que o Criminoso Ganha

Acesso a Sistemas

Entrada não autorizada em redes corporativas

Roubo de Credenciais

Usuários e senhas de múltiplos sistemas

Espionagem

Informações confidenciais e segredos comerciais

Venda de Dados

Comercialização na dark web

Ransomware

Sequestro de dados com pedido de resgate

Movimento Lateral

Expansão do acesso na rede interna

Engenharia social é frequentemente o primeiro passo para implantação de ransomware

🔬 Demonstração em Laboratório

Será realizada demonstração prática dos conceitos apresentados

Conclusão, Impactos e Prevenção

Objetivo: Consolidar responsabilidade e cultura de segurança

Parte 1 — Impactos Reais

Financeiros

Perdas diretas, custos de recuperação, pagamento de resgates

Operacionais

Interrupção de serviços, perda de produtividade, downtime

Jurídicos

Processos, multas LGPD, investigações regulatórias

Reputação

Perda de confiança de clientes, danos à marca, cobertura negativa

Demissões

Responsabilização de funcionários, perda de talentos

"Uma empresa perdeu milhões por um único e-mail."

Parte 2 — O Papel do Colaborador

Segurança não é só TI

Cada departamento tem responsabilidade na proteção dos dados

Todo colaborador é parte da defesa

Você é a primeira e última linha de proteção da empresa

Desconfiar é ser profissional

Questionar não é paranoia, é responsabilidade

Parte 3 — Boas Práticas (Checklist)

Nada técnico. Comportamental.

Desconfie de urgência — pare e pense antes de agir

Confirme pedidos fora do padrão por outro canal

Nunca informe senha por e-mail, telefone ou chat

Cuidado com links — verifique o destino antes de clicar

Questione autoridade — verifique a identidade do solicitante

Reporte tentativas suspeitas à equipe de TI

"Ataques técnicos falham. Ataques humanos funcionam."

A sua vigilância é a melhor defesa da empresa.

Ataques que Custaram Milhões

Grandes empresas que foram vítimas de engenharia social

Google & Facebook

Faturas falsas de fornecedores resultaram em transferências ilegítimas superiores a £75 milhões

E-mails aparentemente legítimos de parceiros podem custar fortunas se não forem verificados

Ubiquiti Networks

Hackers usaram Business Email Compromise para convencer o financeiro a transferir US$ 47 milhões

Mesmo empresas de tecnologia podem ser vítimas se não houver validação

Crelan Bank

Criminosos se passaram por executivos e instruíram transferências "confidenciais"

Hierarquia e confiança podem ser exploradas para decisões financeiras perigosas

Toyota Boshoku

Executivo financeiro persuadido por e-mail a alterar dados bancários de pagamento

Engenharia social focada em processos internos pode superar verificações simples

O atacante não precisa invadir a empresa.

Basta alguém abrir a porta.

Segurança não é papel da TI. É cultura.

Fontes e Referências

Material complementar para aprofundamento nos temas abordados